BSC链上XSURGE闪电贷款攻击综合分析

BSC链上的XSURGE综合分析雷电贷攻击

8月17日,BeOsin-鹰眼舆情监测显示,BSC链上的DeFi协议XSURGE遭到雷电贷攻击。攻击者利用合约重入的漏洞,获取了超过13111BNB。成都连';一个技术团队首次进行了事故分析。

#1事件概述

如何攻击事件概述

DeFi项目XSURGE今天被闪电贷攻击,但是在XSURGE被攻击之前,官方放出了一个关于SurgeBNB语句的漏洞。8月16日SurgeBNB是由于合同中存在潜在的安全漏洞而在当地时间被发现的。SurgeBNB契约无法更改,已被放弃,无法跟踪和修复令牌。XSURGE漏洞的性质没有透露任何具体细节。但强烈建议用户尽快搬出SurgereBnb,因为该漏洞随时可能被攻击者触发。

公布之后,说也来不及了,XSURGE接着说被攻击了。这个甜蜜的打击让这个项目防不胜防。据官方称,攻击者通过后门漏洞SurgeBNB窃取了500万美元。SurgeUSD或SurgeETH不提取BNB,所以

他们可以';不要成为未来攻击的目标。回到闪电贷款攻击,让';让我们看看攻击者是如何实现"空手套白狼"这次。

#2事件特定分析

攻击者如何获得事件概述

攻击者地址:

0x59c686272E6f11DC8701a162f938FB085d940ad3

攻击合约

以交易

0x8c93D6E5D6B3EC7478b4195123a696DBC82a3441be090e048Fe4b33a242ef09d为例

第0轮

首先通过闪电贷借出1000000BNB。

第1轮

使用所有BNB购买浪涌。,1896,594,328,449,690surged.

获得的SURGE

第2轮

调用sell通过卖出函数获得SURGE,卖出了9346个bnb。

第3轮

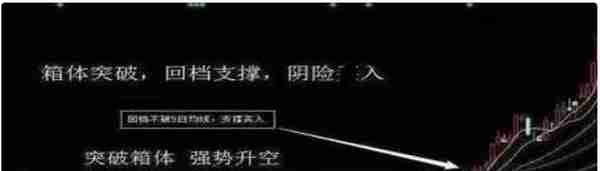

因为sell函数是先转账再修改数据,所以转账代码存在可重入的漏洞。当BNB在攻击契约中被接收时,在激增契约的状态改变之前(第595行),攻击契约可以通过重新进入漏洞再次购买浪涌。

每一次都是因为对合约的BNB购买余额激增的攻击,而合约的bnb金额不变。,还有汹涌';stotaltokenamount_totalSupply没有更新(仍然是sell之前的金额),所以SURGE降价导致攻击者购买更多的SURGE。

第4轮

重复第2轮和第3轮三次。攻击者可以通过重新进入并积累大量浪涌,然后卖掉所有浪涌来获利。

在交易结束时,攻击合同卖了1.864,120,345,279,610,000浪涌,获得10327BNB,最后把盈利的297BNB送给了攻击方。

#3事件复盘

需要注意什么?案例回顾

成都链安技术团队给出的修改建议如下:1.以防止再次袭击。任何转移操作都应该发生在状态改变之后;2.使用transfer或send来转账,而不是call.value

攻击者通常属于这种安全事件"空手套白狼",而且他们用闪电贷款先拿到一大笔钱。攻击开始后"重量"通过一系列手段,进入和退出各种抵押、贷款、交易等协议,操纵和扭曲资产价格数据,进行套利,最终将"本金"。

注

在此次事件中,攻击者利用合同中的重入漏洞获利1311BNB以上。成都连';安在此提醒用户注意风险控制,如SurgeBNB语句漏洞正式发布后及时采取相应措施。

如果你也对数字货币挖掘平台和数字货币挖掘相关知识感兴趣,那么你可以添加我们的货币牛官方客服邀请,免费进入我们的货币大师官方挖掘社区,数字货币会挖掘上下游货币朋友的粉丝,让大家互相交流,共同进步。

相关内容

相关资讯

-

ok数字货币(火币、币安、OKEx,三大交易所这一年都干了啥?)

ok数字货币(火币、币安、OKEx,三大交易所这一年都干了啥?)李林突然在朋友圈公布消息,“火币日本,日本金融厅 007 号交易所牌照,系统经过审核,为日本用户提供完全合规的数字货币交易服务

-

中国股市具有投资价值(中国股市投资价值未来)

中国股市具有投资价值(中国股市投资价值未来)接下来以作为中国核心资产的代表贵州茅台为例,讲解实际案例中股票收益与业绩成长之间的联系:贵州茅台收益最好的一段里也有博弈的部分:2012年塑化剂事件 2013年三公消费的双重打压下,茅台的价格只有一百

-

虚拟币平台地球,虚拟币数据平台

虚拟币平台地球,虚拟币数据平台绗竴鏋氱邯蹇靛竵鑳岄潰涓绘櫙鐢辨娊璞¤〃鐜扮殑鐪肩潧銆佸彾瀛愬拰鍦扮悆鍥炬缁勬垚锛屽唴缂樺彸渚у垔鈥滅幆澧冧繚鎶も€濆瓧鏍凤紝琛ㄨ揪浜嗕汉绫诲璧栦互鐢熷瓨鐨勮嚜鐒剁幆澧冪殑鍏虫敞銆傜浜屾灇绾

-

韩国第二大虚拟币交易平台?韩国有游戏币交易平台么在平台上卖游戏币犯法么

韩国第二大虚拟币交易平台?韩国有游戏币交易平台么在平台上卖游戏币犯法么求韩国游戏币交易网站闊╁浗浜ゆ槗骞冲彴www.itemmania.comwww.itembay.com鍦ㄥ浗鍐呬笂闇€瑕佹寕浠g悊鎵嶈兘鎵撳紑娆х編浜ゆ槗骞冲彴http://www.svcn.com.

-

50etf在期货公司开户(50etf期权开户流程)

50etf在期货公司开户(50etf期权开户流程)除了这种开户方式,不满足条件的投资人可以选择期权分仓开户,此方式需要具备一定的投资经验,最好提前做过期权模拟交易或者期货交易,期权是一种高风险投资品种,投资者需要根据自身条件理性选择

-

东方财富港美股市能做股指期货吗(东方财富港美股市能做股指期货吗安全吗)

东方财富港美股市能做股指期货吗(东方财富港美股市能做股指期货吗安全吗)br>涔板崠缇庡浗鑲$エ鐨勬墜缁垂锛屼笉浠モ€滀氦鏄撻噾棰濃€濈殑姣旂巼璁$畻锛岃€屼互鈥滀氦鏄撶瑪鏁扳€濅负鍩哄噯锛岃€屼笖鍥犲埜鍟嗙殑涓嶅悓鑰屾湁寮傘€備緥濡傦細鍦ㄧ煡鍚嶇綉缁滃埜鍟唀*trad

-

股指期货和期权哪个好做点 股指期货和期权哪个好做点呢

股指期货和期权哪个好做点 股指期货和期权哪个好做点呢期权的投资技巧牵扯到比较复杂的套利模型,如果你按照一般的股票或期货纯看k线操作,有时候可以,有时候就不太合适,因为期权价格有时候会非理性的大,让人承受不住

实时快讯

-

2023-09-08汽车融资租赁公司模式(汽车融资租赁有限公司是干嘛的)

-

2023-09-08熏鹅肉怎么做好吃(熏鹅肉怎么做好吃家常做法)

-

2023-09-08融资租赁的产生(融资租赁产生的应收款项)

-

2023-09-08富春江环保热电股份有限公司(富春江环保热电搬迁)

-

2023-09-08郑商所 苹果 保险 期货(河南苹果期货保险)

-

2023-09-08珠海海洋乐园(珠海海洋乐园风景照片高清图)

-

2023-09-08李嘉诚投资方向(李嘉诚投资方向有哪些股票)

-

2023-09-08华为上海研究所(华为上海研究所招聘)

![thesandbox[thesandbox]](https://www.xinxuegou.net/pic/dGhlc2FuZGJveFt0aGVzYW5kYm94XQ==.jpg)